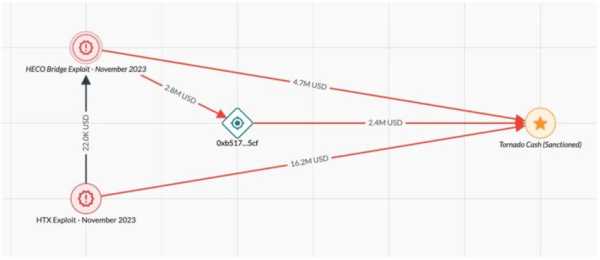

Начиная с 13 марта хакеры из Lazarus перевели на адреса Tornado криптовалюту на общую сумму в $12 млн. Эти средства группировка получила от ноябрьского взлома криптобиржи HTX (бывш. Huobi). На движение средств обратили внимание аналитики Elliptic.

В ноябре прошлого года криптобиржа HTX и ее мост HECO подверглись масштабному взлому на $112,5 млн. По мнению экспертов Elliptic, ответственность за атаку несет Lazarus Group.

Похищенные токены хакеры сразу обменяли на Ethereum (ETH) через децентрализованные биржи (DEX). После этого средства никуда не перемещались, а спокойно лежали на адресах хакеров. Однако 13 марта началась активность — украденную криптовалюту злоумышленники отправили в миксер Tornado Cash.

«Lazarus Group, похоже, вернулась к использованию Tornado Cash для масштабного отмывания средств и сокрытия следов транзакций», — написали специалисты.

За два дня хакеры отправили на площадку более $23 млн в ETH. Всего они провели более 60 транзакций.

Tornado Cash находится под санкциями Министерства финансов США с августа 2022 года. Регулятор обвинил сервис в отмывании $455 млн, полученных в результате взломов Lazarus Group. С того момента хакерская группировка перешла на другой миксер — Sinbad.io.

В ноябре 2023 года американские власти наложили санкции и на Sinbad.io, а затем и вовсе конфисковали все серверы миксера. Это исключило еще один вариант для отмывания украденных средств.

При этом, вопреки запрету и блокировкам, Tornado Cash продолжает работать. Недавно аналитики SlowMist подсчитали, что в прошлом году через сервис отмыли криптовалюту на сумму более $800 млн.

Разработчики скандального миксера тем временем находятся под арестом. В начале года они основали фонд, через который привлекают средства на судебные разбирательства. Их поддержали Эдвард Сноуден и криптобиржа Coinbase.

Источник: cryptocurrency.tech